Vos données ne quittent jamais votre infrastructure.

Chaque requête IA est exécutée dans votre environnement souverain. Chaque réponse est chiffrée. Chaque accès est journalisé. Pas de promesse. Des mécanismes vérifiables.

Ce que vous risquez avec l'IA grand public

La plupart des outils IA populaires posent trois risques que les dirigeants sous-estiment.

Trois piliers, zéro compromis

Souveraineté par défaut

L'infrastructure est déployée dans votre pays, dans votre environnement isolé ou dans un cloud souverain. Aucune donnée ne traverse de frontière. Aucun fournisseur tiers n'a accès à vos requêtes ni à vos réponses. Vos données ne quittent jamais votre environnement isolé.

Isolation garantie par architecture

Chaque client dispose de son propre conteneur Docker, sa propre base de données et son propre réseau privé. Vos données n'entrent jamais en contact avec celles d'un autre client — vous bénéficiez d'un environnement dédié.

Conformité prouvable

Chaque action est journalisée, horodatée et exportable. En cas de contrôle RGPD, CCPA ou d'audit interne, vous disposez d'un historique complet et exploitable. Pas de déclaration. Des preuves.

Chaque client dans son propre environnement isolé

Contrairement aux outils partagés, vos données n'entrent jamais en contact avec celles d'un autre client. Chaque déploiement SkaLean crée un conteneur Docker dédié, une base de données séparée et un réseau isolé.

Conteneur Docker dédié

Votre instance SkaLean tourne dans un conteneur Docker entièrement cloisonné. Aucun processus, aucune mémoire, aucun réseau n'est partagé avec un autre client.

Base de données séparée

Vos données sont stockées dans une base PostgreSQL qui vous appartient. Aucune table partagée, aucun schéma commun. Vos données ne côtoient jamais celles d'un autre client.

Réseau privé isolé

Chaque environnement opère sur un réseau Docker privé. Les communications entre votre instance IA et votre base de données ne traversent jamais un réseau partagé avec d'autres clients.

8 couches de défense entre vos données et le moteur IA

Le moteur IA ne voit jamais vos vraies données

Avant chaque requête, SkaLean détecte automatiquement 15 types de données personnelles dans vos textes : noms, emails, numéros de téléphone, adresses, numéros de sécurité sociale, IBAN, dates de naissance, et plus.

Ces informations sont remplacées par des jetons anonymes avant d'atteindre le moteur IA. La réponse générée utilise les mêmes jetons. SkaLean restaure ensuite les vraies valeurs dans la réponse finale, visible uniquement par l'utilisateur autorisé.

Le moteur IA ne voit jamais les données réelles. L'utilisateur ne voit aucune différence. La protection est invisible et ne nécessite aucune configuration.

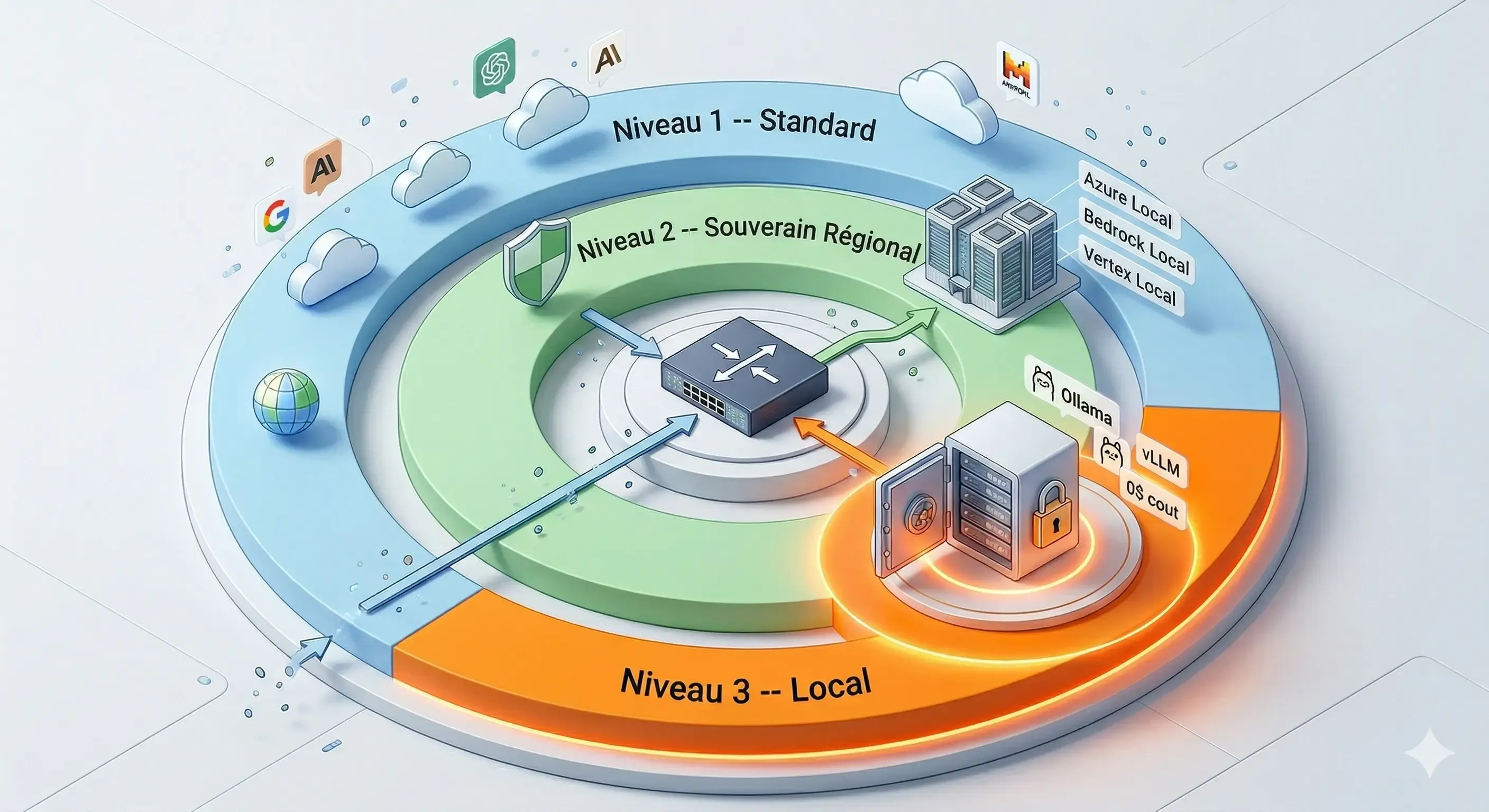

3 niveaux de souveraineté — vous choisissez

Selon votre secteur et vos obligations réglementaires, SkaLean s'adapte au niveau de contrôle dont vous avez besoin.

Cloud souverain canadien

Vos données restent au Canada sur une infrastructure certifiée. Idéal pour les PME qui veulent conformité RGPD et CCPA sans gestion serveur.

- Hébergement 100 % canadien

- RGPD et CCPA natifs

- Maintenance incluse

- SLA 99,9 % uptime

Cloud privé régional

Infrastructure dédiée dans une région cloud de votre choix (Canada, Europe, Asie-Pacifique). Isolation physique garantie, sans voisins de serveur.

- Serveurs dédiés à votre organisation

- Conformité sectorielle (HIPAA, finance)

- IP dédiée et réseau privé

- Disponible dans 12 régions

Auto-hébergé sur vos serveurs

SkaLean s'installe directement sur votre infrastructure on-premise. Zéro donnée ne quitte vos locaux. Contrôle total pour les secteurs les plus exigeants.

- Données jamais hors de vos locaux

- Air-gap possible (réseau fermé)

- Audit de code source disponible

- Idéal pour juridique, santé, défense

Les standards que nous respectons

RGPD, CCPA, HIPAA, OWASP — pas comme options, comme fondations de l'architecture.

Top 10 des vulnérabilités web

Toutes les protections du référentiel OWASP Web 2021 sont actives sur la plateforme.

- Protection contre les injections SQL, XSS et commandes

- Contrôle d'accès et authentification renforcés

- Chiffrement des données en transit et au repos

- Journalisation complète des événements de sécurité

Top 10 des risques LLM

Les risques spécifiques aux modèles de langage sont couverts conformément au référentiel OWASP LLM 2023.

- Garde-fous anti-injection de prompt

- Anonymisation PII automatique avant envoi au LLM

- Isolation et validation des sorties du modèle

- Contrôle strict de l'agentivité et des permissions

Top 10 des risques agents IA

L'architecture couvre les risques liés aux agents IA autonomes selon le référentiel OWASP Agentic AI.

- Sandbox isolé par agent et par client

- Permissions minimales et révocables

- Audit de chaque action exécutée par l'agent

- Limites d'agentivité et garde-fous configurables

Règlement Général sur la Protection des Données

Consentement explicite, droit à l'effacement, portabilité des données et registre des traitements intégrés nativement. Applicable au Canada et à l'UE.

- Droit à l'effacement automatisé

- Registre des traitements exportable

- Consentement granulaire par type de donnée

- DPA (Data Processing Agreement) disponible

California Consumer Privacy Act

Droit d'accès, de suppression et d'opposition à la vente des données personnelles. Requis pour les PME actives aux États-Unis ou avec clients californiens.

- Opt-out de vente de données

- Inventaire automatique des données collectées

- Réponse aux demandes en 45 jours

- Journaux d'accès certifiés

Health Insurance Portability and Accountability Act

Pour les cliniques, cabinets médicaux et entreprises de santé. BAA (Business Associate Agreement) inclus sur les tiers Tier 2 et Tier 3.

- Chiffrement PHI au repos et en transit

- Contrôle d'accès par rôle clinique

- Journal d'audit immuable 6 ans

- BAA signé fourni

SkaLean vs l'IA grand public

| Critère | ChatGPT | Copilot | SkaLean |

|---|---|---|---|

| Données hébergées localement | ✕ | ✕ | ✓ |

| Isolation multi-tenant garantie | ✕ | ✕ | ✓ |

| Chiffrement de bout en bout | ✕ | ~ | ✓ |

| Masquage automatique PII | ✕ | ✕ | ✓ |

| Journal d'audit complet | ✕ | ✕ | ✓ |

| 8 couches de sécurité | ✕ | ✕ | ✓ |

| Conforme HIPAA (activable) | ✕ | ✕ | ✓ |

| Conforme RGPD natif | ~ | ~ | ✓ |

Questions fréquentes

SkaLean suit une feuille de route de conformité et certifications structurée en 3 phases.

- Phase actuelle (opérationnelle) : conformité RGPD, Loi 25 du Québec, HIPAA (mode médical activable), OSFI (mode financier activable). Ces conformités sont architecturales, intégrées dans la conception du système dès le départ. Les contrôles de conformité sont documentés et disponibles sur demande (questionnaires de sécurité pour vos audits).

- Phase en cours (H1 2026) : préparation à la certification SOC 2 Type I, couvrant l'audit de la sécurité organisationnelle, des contrôles d'accès et de la gestion des incidents.

- Phase planifiée (H2 2026) : ISO 27001, système de management de la sécurité de l'information.

Pour les clients ayant des exigences de certification spécifiques aujourd'hui, SkaLean peut fournir : un rapport de pénétration réalisé par un tiers (disponible sur demande sous NDA), une documentation de l'architecture de sécurité, et un questionnaire de sécurité complété (format SIG, CAIQ ou personnalisé). Les exigences de conformité spécifiques d'un client Entreprise sont prises en compte dès la phase de découverte.

La conformité RGPD et Loi 25 est assurée à 5 niveaux dans SkaLean.

- Localisation des données : option de traitement exclusivement sur des serveurs physiquement au Canada ou dans votre pays désigné. Aucun transit vers les États-Unis ou autres pays non adéquats sans accord explicite.

- Détection et pseudonymisation PII automatique : 15 catégories de données personnelles (noms, emails, téléphones, numéros d'assurance, dates de naissance, données médicales, données financières, etc.) sont détectées et pseudonymisées avant tout traitement LLM. Votre entreprise est le responsable du traitement ; SkaLean agit comme sous-traitant.

- Droits des personnes concernées : SkaLean fournit des outils pour honorer les demandes de droit d'accès, de rectification, d'effacement (droit à l'oubli) et de portabilité. Un individu peut demander la suppression de toutes ses données dans les 72 heures.

- Registre des traitements : SkaLean génère automatiquement un registre des traitements conforme RGPD pour votre organisation, incluant les finalités, les catégories de données et les sous-traitants.

- DPA (Data Processing Agreement) : un accord de traitement des données conforme RGPD/Loi 25 est signé avec chaque client, détaillant les obligations de SkaLean en tant que sous-traitant.

Quand vous posez une question à SkaLean, une inférence LLM se produit : un calcul informatique qui génère la réponse. L'hébergement GPU souverain signifie que ce calcul se fait sur des unités de traitement graphique (GPU) physiquement situées dans votre pays, exploitées par une entité soumise aux lois locales.

Sans souveraineté GPU, même si vos données sont stockées au Canada, le calcul LLM est souvent délégué à des fournisseurs américains (AWS, Google Cloud, Azure, OpenAI) soumis au Cloud Act américain de 2018, qui oblige ces entreprises à fournir les données à des autorités américaines sur demande, même si les données sont physiquement hors des États-Unis.

Les secteurs qui doivent utiliser le GPU souverain :

- Secteurs soumis à HIPAA (cliniques médicales, hôpitaux)

- Secteurs soumis à OSFI (banques, assurances)

- Organisations soumises aux réglementations gouvernementales sur la protection des données citoyennes

- Professions à secret professionnel strict (avocats, notaires)

Le GPU souverain est disponible sur les plans Pro et Entreprise de SkaLean. Avec les plans Starter utilisant un LLM cloud, seuls les extraits anonymisés pertinents transitent, jamais le document complet. Pour les secteurs cités, nous recommandons systématiquement le GPU souverain.

SkaLean applique un chiffrement de bout en bout à deux stades.

- En transit (données qui se déplacent) : toutes les communications entre votre navigateur/application et les serveurs SkaLean utilisent TLS 1.3 (la version la plus récente et sécurisée du protocole). Les communications entre les serveurs internes utilisent mTLS (mutual TLS avec authentification des deux côtés). Aucune communication HTTP non chiffrée n'est permise dans l'infrastructure.

- Au repos (données stockées) : tous les fichiers (documents, base vectorielle, journaux) sont chiffrés avec AES-256 (standard de l'industrie pour les données sensibles). Les clés de chiffrement sont gérées par un système de gestion de clés (KMS) avec rotation automatique tous les 90 jours. Pour les clients Entreprise, la gestion des clés peut être transférée au client (BYOK : Bring Your Own Key), ce qui signifie que SkaLean ne peut techniquement pas accéder à vos données même en cas de demande externe.

Les sauvegardes sont également chiffrées et stockées dans une région séparée. La durée de conservation des données après résiliation est de 30 jours par défaut (configurable de 7 à 90 jours), puis suppression définitive certifiée.

SkaLean dispose d'un plan de réponse aux incidents documenté en 5 phases.

- Détection : surveillance continue de l'infrastructure 24h/24 avec alertes automatiques sur les comportements anormaux (accès inhabituels, volumes de requêtes anormaux, tentatives d'intrusion). Les anomalies déclenchent une alerte vers l'équipe de sécurité en moins de 5 minutes.

- Confinement : isolation immédiate de la zone affectée pour stopper la propagation, sans couper le service pour les clients non affectés.

- Notification : en cas de violation avérée impliquant des données personnelles, SkaLean notifie les clients affectés dans les 24 heures (bien en deçà des 72 heures requises par le RGPD et des 30 jours requis par la Loi 25). Vous êtes ensuite responsable de la notification à votre Autorité de protection des données si requis.

- Remédiation : correction de la vulnérabilité, analyse des journaux pour déterminer l'étendue de l'incident, rapport post-incident remis au client.

- Amélioration : chaque incident fait l'objet d'un post-mortem avec actions correctives documentées. Le rapport est partagé avec les clients affectés.

SLA de disponibilité : 99 % (Starter), 99,5 % (Pro), 99,9 % (Entreprise). Les historiques d'incidents sont publiés sur le tableau de statut public.

Oui. SkaLean dispose d'un package de documentation de conformité standard disponible pour les clients sous accord de non-divulgation (NDA).

- Questionnaire de sécurité complété : format SIG Lite, CAIQ v4 (Cloud Security Alliance), ou questionnaire personnalisé de votre organisation. Inclut les contrôles techniques, organisationnels et physiques.

- Architecture de sécurité documentée : diagrammes d'architecture avec flux de données, points de chiffrement, segmentation réseau, accès externes.

- Politique de sécurité de l'information : document de 40+ pages couvrant la gestion des accès, la classification des données, la gestion des incidents et la continuité des activités.

- Rapport de test de pénétration (pentest) : réalisé par un tiers accrédité, disponible sous NDA. Fréquence : annuelle et après tout changement architectural majeur.

- Rapport d'analyse des risques : basé sur la norme ISO 27005.

- Accord de traitement des données (DPA) : conforme RGPD/Loi 25, personnalisable selon vos exigences.

Pour les clients Entreprise, SkaLean peut participer à vos propres audits de sécurité (questionnaires personnalisés, entretiens avec l'équipe sécurité, revue de l'architecture). Le délai de réponse standard pour la documentation est de 5 jours ouvrables.

Besoin d'un dossier sécurité complet ?

Notre équipe prépare un dossier sécurité personnalisé pour votre direction et votre DPO. Architecture, conformité, chiffrement, journalisation : tout est documenté et vérifiable.